Twilio informó que los atacantes robaron datos de las cuentas de Authy. Esto debería incluir los números de teléfono de los afectados. Los atacantes, que aparecen en línea bajo el nombre de ShinyHunters, parecen haber utilizado un punto final de interfaz de programación de aplicaciones (API) inseguro para lanzar un ataque malicioso.

anuncio

Según el anuncio oficial de Twilio No hay señales de que los atacantes hayan podido acceder a otros datos confidenciales o sistemas internos.

Actualización de aplicaciones y riesgo de phishing por SMS

En el anuncio, Twilio pide a todos los usuarios que utilicen la última actualización de la aplicación Authy para Android e iOS. Authy es una aplicación que genera códigos de inicio de sesión mediante autenticación multifactor (MFA). Twilio suspendió la versión de escritorio en febrero de 2024. Desde que se produjo el ataque en el backend de Twilio, surge la pregunta de cómo las actualizaciones de las aplicaciones protegen a los usuarios.

Cualquiera que utilice la aplicación debería al menos estar preparado para ataques de phishing por SMS que pueden utilizarse para obtener más información. Por ello, son posibles ataques de intercambio de SIM, pero en Alemania la amenaza es muy manejable. Los estafadores se hacen pasar por la persona de contacto del operador de telefonía móvil y denuncian el robo del teléfono y la tarjeta SIM para obtener una nueva tarjeta SIM con el número en cuestión.

Los atacantes publican datos de muestra

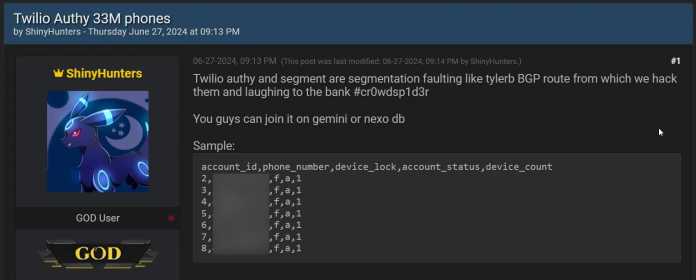

Portal de noticias de seguridad Computadoras para dormir Da más detalles sobre el ataque. En consecuencia, un grupo que se hace llamar ShinyHunters publicó un archivo de texto CSV que contiene 33 millones de registros. Además de los ID de cuenta y los números de teléfono, contienen información sobre el estado de la cuenta (account_status), la cantidad de dispositivos (device_count) e información sobre si los dispositivos están bloqueados (device_lock).

El grupo ShinyHunters muestra un extracto del archivo CSV con los datos. Bleeping Computer ha tachado los números de teléfono en la captura de pantalla.

(imagen: Computadoras para dormir)

Según Bleeping Computer, los atacantes enviaron innumerables números de teléfono al punto final API inseguro. Para los números en la base de datos de Authy User, el punto final devolvió información sobre ese registro.

Incluso si no hay información confidencial como números de tarjetas de crédito en los datos publicados, los atacantes al menos tienen confirmación de que el número de teléfono está registrado con Authy a través de los comentarios de la API.

Mira por el espejo retrovisor

Este incidente recuerda a algunos acontecimientos anteriores: en 2019, los atacantes publicaron más de 400 millones de números de teléfono de usuarios de Facebook (ahora muertos). A principios de 2024, los atacantes también abusaron de la API pública de Trello para vincular direcciones de correo electrónico con datos de perfiles de Trello.

Twilio estuvo en el centro de la atención a finales de 2022 después de un ataque de phishing a empleados, como resultado del cual los atacantes obtuvieron acceso a los datos de los clientes. Los usuarios de Signal Messenger también se vieron afectados por el ataque.

(Romano)

“Nerd de la cerveza en general. Ninja independiente de las redes sociales. Aficionado al alcohol incurable. Propenso a ataques de apatía”.

More Stories

Comunidades: YouTube lanza una nueva sección de redes sociales

Lanzamiento de Google Chrome 129: esto es nuevo

Luna llena con eclipse lunar: después de la superluna es antes de la superluna